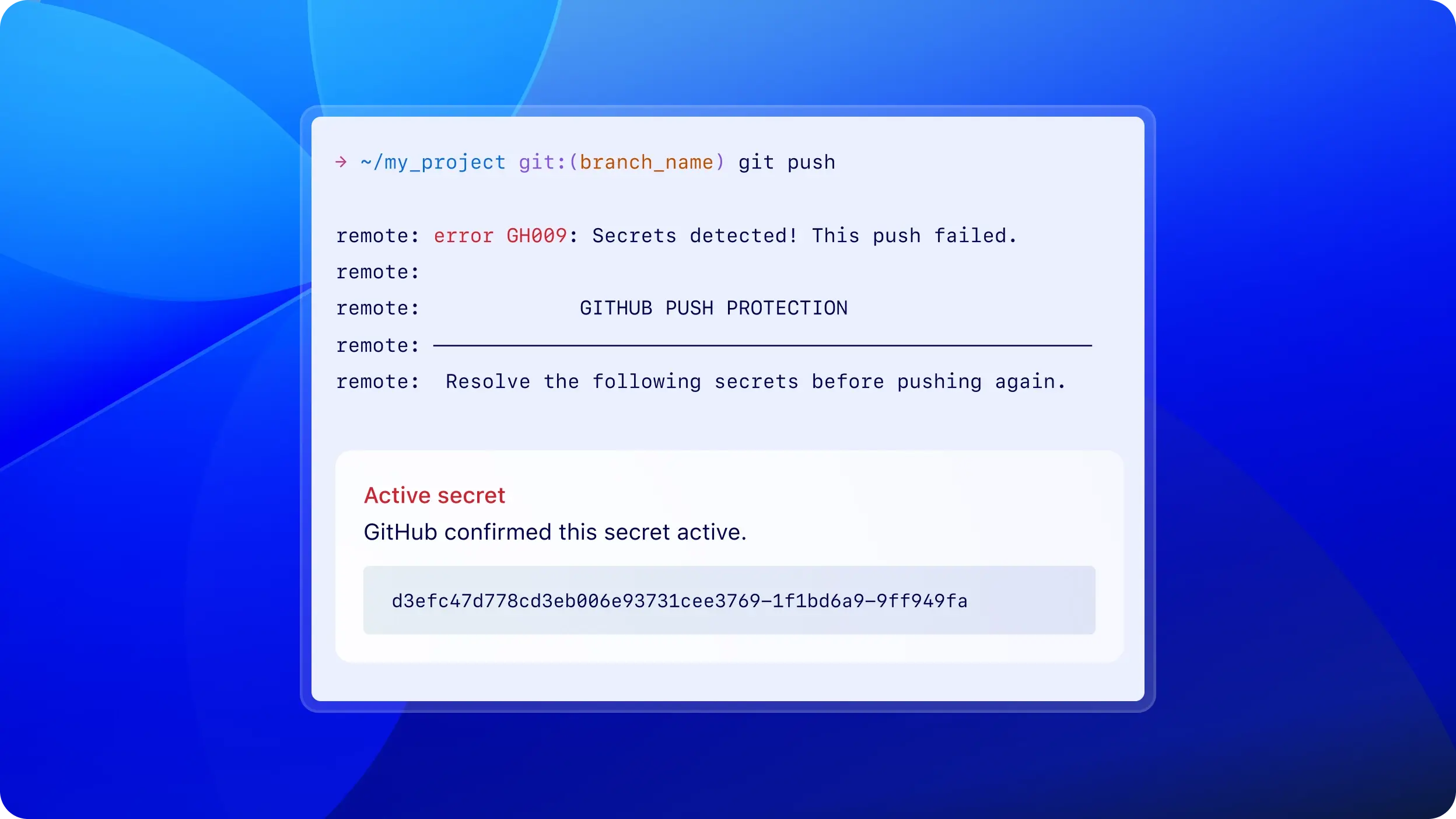

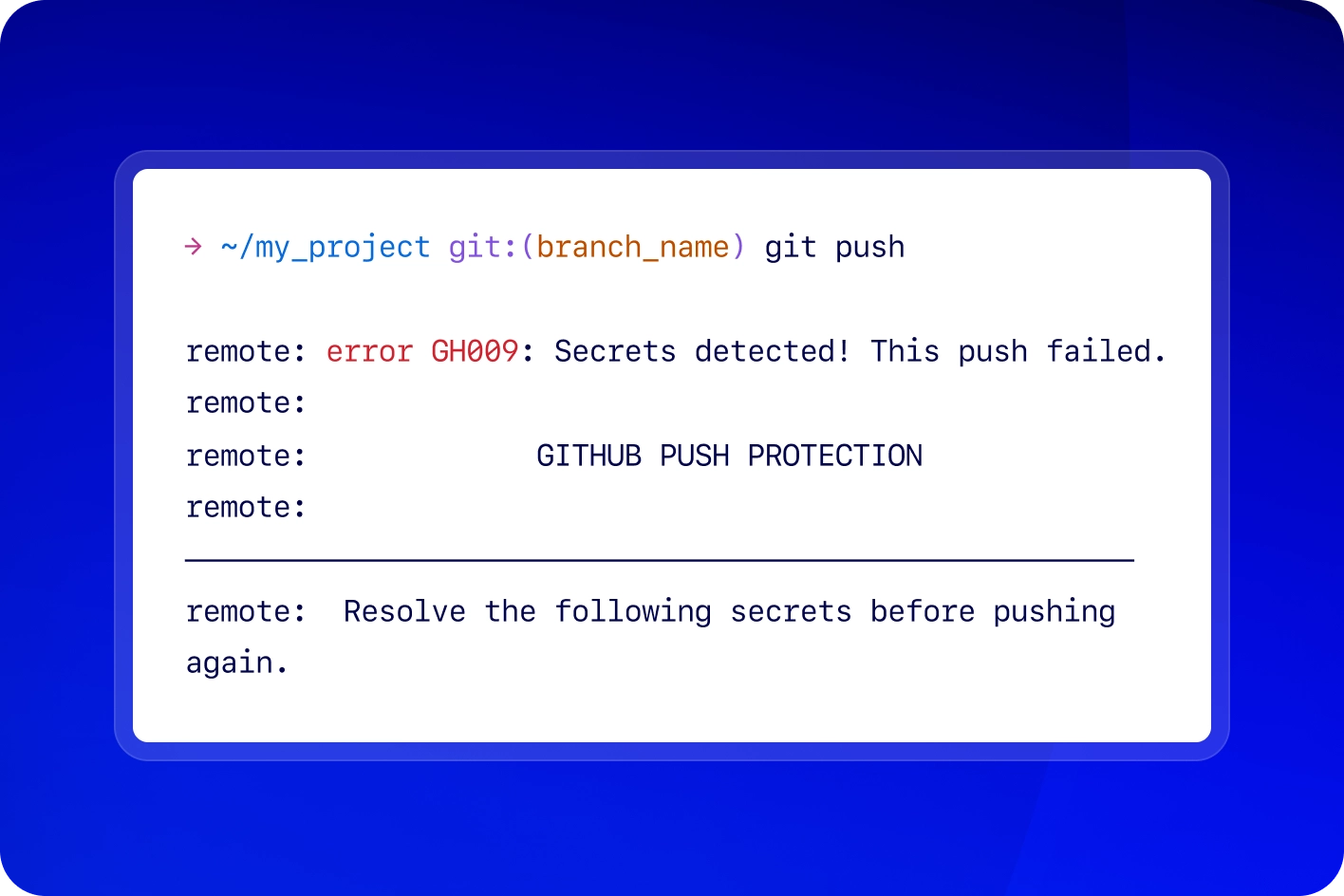

Durch den Push-Schutz werden Geheimnisse automatisch blockiert, bevor sie in dein Repository gelangen. So bleibt der Code sauber, ohne dass Workflows gestört werden.

Geheimhaltung von Geheimnissen

GitHub Secret Protection überwacht kontinuierlich deinen GitHub Perimeter und trägt dazu bei, Offenlegungen zu vermeiden, Zugangsdaten zu schützen und Software sicher zu veröffentlichen.

4,4 Mio. Geheimnisse wurden 2024 auf GitHub vor Offenlegung geschützt.

Über 150 Branchenpartner arbeiten zur Risikominimierung für die Entwickler‑Community zusammen.

39 Mio. erkannte Secret‑Leaks mit Secret Protection (2024)

Verhindert unbeabsichtigte Secret‑Exposures

in allen Repositorys

Leaks von vornherein verhindern

Bedrohungen aufspüren, die andere nicht erkennen

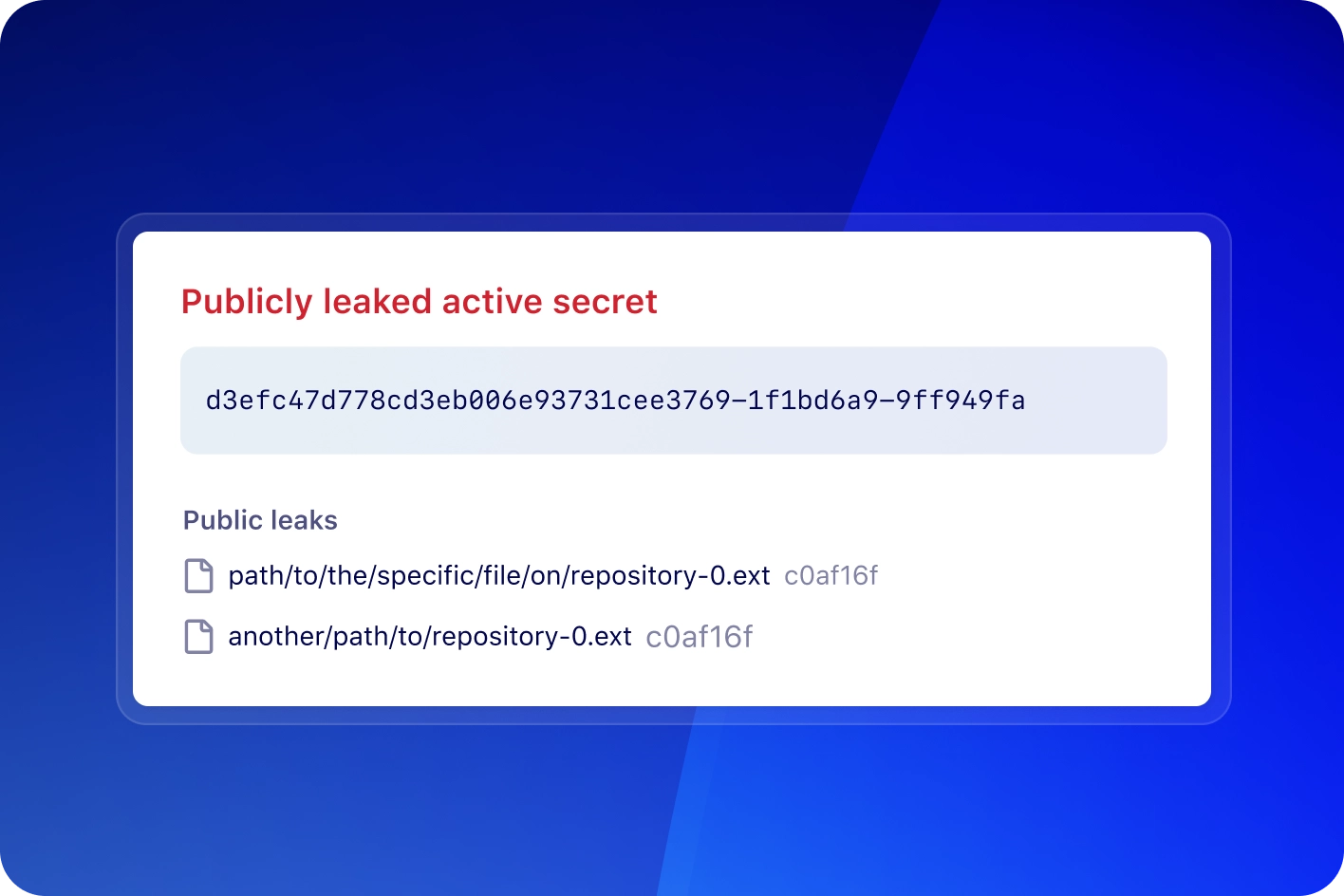

Mit Secret Scanning kannst du Geheimnisse u. a. in Issues und Diskussionen erkennen. Metadaten wie Gültigkeitsprüfungen und öffentliche Leaks tragen dazu bei, aktive Bedrohungen zu priorisieren.

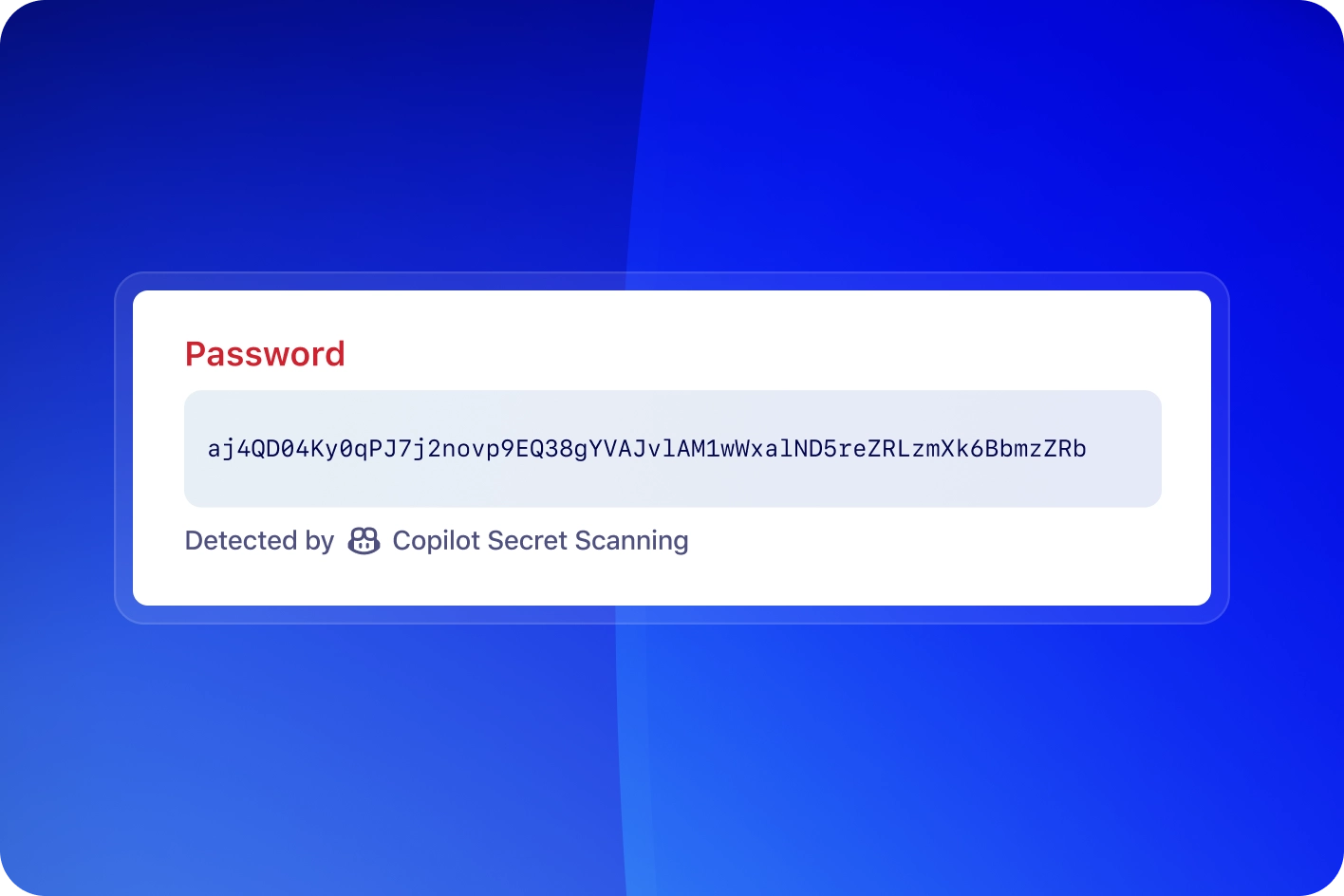

GitHub Copilot die aufwendigen Aufgaben überlassen

Erkennung schwer auffindbarer Secrets, einschließlich Passwörtern, ohne Fehlalarme. Secrets, die von herkömmlichen Secret‑Detektoren nicht erfasst werden, werden erkannt – für eine zusätzliche Sicherheitsebene.

Standardisierte Durchsetzung zur Vereinfachung der Compliance

Zentrale Verwaltung von Richtlinien wie delegiertem Bypass für Push Protection, Einschränkungen beim Alert‑Dismissal und integrierten Enablement‑Konfigurationen zur Vereinfachung der Sicherheitsdurchsetzung im großen Maßstab.

Unterstützt durch ein globales Sicherheitspartnernetzwerk

GitHub arbeitet mit über 150 Anbietern zusammen, um Risiken zu minimieren und bei der Erkennung ein Höchstmaß an Genauigkeit zu gewährleisten.

Weitere Informationen zum Partnerprogramm für Secret Scanning

Sichererer Code für alle

Ganz gleich, ob du ein Open-Source-Projekt sichern oder die Codebasis des Unternehmens stärken möchtest: GitHub Secret Protection hilft dir, Geheimnisse aus deinem Code herauszuhalten.

Ressourcen für den Einstieg

Häufig gestellte Fragen

Wozu dient GitHub Secret Protection?

GitHub Secret Protection erkennt und verhindert Geheimnis-Leaks kontinuierlich und in Echtzeit. Durch den Push-Schutz wird proaktiv verhindert, dass sensible Zugangsdaten per Push in ein Repository übertragen werden. Dank einer bemerkenswert niedrigen Rate falsch positiver Ergebnisse und rund 150 Integrationen von Dienstanbietern ermöglicht es die schnelle Entziehung und Rotation von Zugangsdaten. Dadurch wird die Produktivität der Entwickler:innen gesteigert.

Wozu dient die Risikobewertung für Geheimnisse?

Die Risikobewertung für Geheimnisse bietet einen kostenlosen, umfassenden Überblick darüber, wie viele Geheimnisse in den GitHub Repositorys einer Organisation insgesamt offengelegt wurden. Durch die Analyse der Repositorys auf offengelegte Geheimnisse hin hilft sie Administrator:innen und Entwickler:innen, potenzielle Sicherheitsrisiken nachzuvollziehen. Außerdem liefert sie umsetzbare Erkenntnisse für Abhilfemaßnahmen.

Wozu dient der Push-Schutz?

Der Push-Schutz soll von vornherein verhindern, dass sensible Informationen wie Geheimnisse oder Token per Push in dein Repository übertragen werden. Dazu wird dein Code während des Push-Vorgangs proaktiv nach Geheimnissen durchsucht. Werden welche gefunden, wird der Push-Vorgang blockiert.

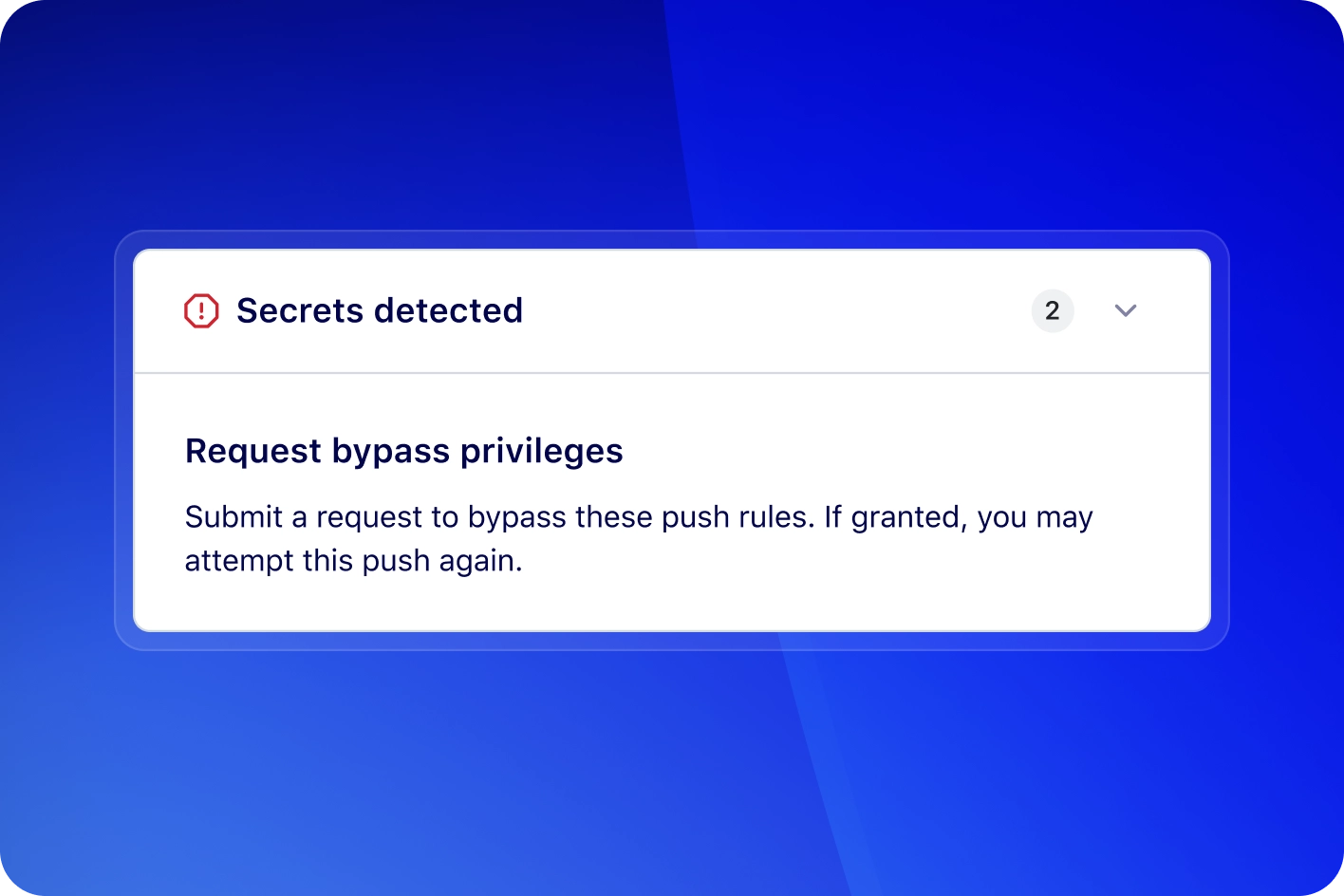

Wozu dient die delegierte Umgehung für den Push-Schutz?

Die delegierte Umgehung führt einen Genehmigungsprozess ein, über den Entwickler:innen den Push-Schutz umgehen können. Wer eine Sperre durch den Push-Schutz umgehen möchte, muss eine entsprechende Anfrage an eine festgelegte Gruppe von Prüfenden übermitteln. So wird gewährleistet, dass keine risikobehafteten Geheimnisse versehentlich offengelegt werden.

Wozu dienen Gültigkeitsprüfungen für Geheimnisse?

Anhand von Gültigkeitsprüfungen kannst du feststellen, ob erkannte Geheimnisse noch aktiv sind. So können Entwickler:innen und Sicherheitsteams ihre Maßnahmen effektiv priorisieren. Bei Kennzeichnung eines Geheimnisses überprüft das System dessen Gültigkeit, um festzustellen, ob es aktiv oder inaktiv ist.

Wozu dient das Partnerschaftsprogramm für Secret Scanning?

Dank des Partnerschaftsprogramms für Secret Scanning können Dienstanbieter ihre Token-Formate sichern. Dazu durchsucht GitHub öffentliche Repositorys und npm-Pakete nach offengelegten Geheimnissen. Wird ein Geheimnis in einem öffentlichen Repository gefunden, sendet GitHub eine Warnung direkt an den Dienstanbieter. Dieser kann dann eine Prüfung durchführen und entsprechende Maßnahmen ergreifen.